Розуміння відбитків пальців браузера

Відбитки пальців веб-переглядача – це систематичний збір інформації про веб-браузер, щоб зробити обґрунтовані припущення щодо його ідентичності чи характеристик.

Налаштування та функції кожного браузера створюють «відбиток пальця браузера».

Більшість браузерів ненавмисно створюють унікальний відбиток для кожного користувача, який можна відстежувати в інтернеті.

Щоб отримати докладнішу інформацію про відбитки пальців у веб-переглядачі, зверніться до цих статей у блозі Tor: Відбитки пальців у веб-переглядачі: вступ і майбутні викликиі Браузер Tor: спадок інновацій у приватному перегляді.

Чому збирання браузером цифрових відбитків, погрожує онлайн приватності?

По-перше, немає необхідності запитувати дозвіл у користувача на збір цієї інформації.

Будь-який сценарій, запущений у браузері, може мовчки створити відбиток пальця пристрою, навіть не підозрюючи про це.

По-друге, якщо один атрибут відбитка пальця браузера є унікальним або якщо комбінація кількох атрибутів унікальна, пристрій можна ідентифікувати та відслідковувати онлайн.

Це означає, що навіть без файлів cookies пристрій можна відстежувати за його відбитком пальця.

Як браузер Tor пом'якшує відбитки пальців

Браузер Tor спеціально розроблено для мінімізації унікальності відбитка пальця кожного користувача за різними показниками.

Хоча практично неможливо зробити всіх користувачів Браузера Tor ідентичними, мета полягає у зменшенні кількості «кошиків», які можна розрізнити за кожною метрикою.

Такий підхід ускладнює ефективне відстеження окремих користувачів.

Певні атрибути, як-от операційна система та мова, необхідні для функціональності, і їх не можна повністю приховати чи підробити.

Натомість Браузер Tor обмежує різноманітність цих атрибутів, щоб запобігти їх розрізненню.

Наприклад, він обмежує перерахування шрифтів і застосовує резервні символи, стандартизує розміри екрана та вікон за допомогою літерного ящика та обмежує різноманітність запитуваних мов невеликим, попередньо визначеним набором.

Основна мета захисту браузера Tor від відбитків пальців полягає в тому, щоб значно ускладнити збір достатньої інформації для однозначної ідентифікації користувачів, тим самим покращуючи конфіденційність без шкоди для необхідної функціональності.

Функції захисту від цифрових відбитків у Браузері Tor

Letterboxing

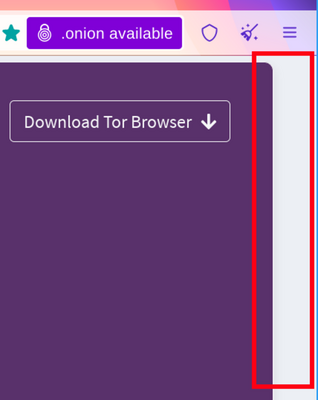

Щоб запобігти відбитку пальця на основі розмірів екрана, Tor Browser запускає вікно вмісту, округлене до кратного 200 пікселів x 100 пікселів.

Стратегія тут полягає в тому, щоб розділити всіх користувачів на кілька груп, щоб виокремити їх було складніше.

Це працює допоки користувачі не почнуть змінювати розміри вікон (наприклад, збільшуючи їх або переходячи в повноекранний режим).

Браузер Tor також постачається з захистом від збирання відомостей для таких сценаріїв, який називається Letterboxing, метод, розроблений Mozilla і представлений у 2019 році.

Він працює шляхом додавання полів до вікна браузера, щоб вікно було якомога ближче до бажаного розміру, тоді як користувачі все ще перебувають у кількох сегментах розміру екрана, які не дозволяють виділяти їх за допомогою розмірів екрана.

Простіше кажучи, ця техніка створює групи користувачів з певним розміром екрана, що ускладнює виділення користувачів на основі розміру екрана, оскільки багато користувачів матиме однаковий розмір екрана.

Інші функції захисту від цифрових відбитків

Окрім поштового ящика, Tor Browser використовує багато інших функцій, щоб зменшити відбитки пальців браузера та захистити конфіденційність користувачів.

Ці функції включають блокування вилучення зображень Canvas, інтеграцію NoScript, підробку агента користувача та ізоляцію першої сторони.

Щоб отримати повний перелік функцій, ознайомтеся з документом щодо проектування та реалізації браузера Tor .