Browser-Fingerprinting verstehen

Browser-Fingerprinting ist die systematische Sammlung von Informationen über den Web-Browser, um fundierte Annahmen über dessen Identität oder Kenndaten zu erhalten.

Jede Browser-Einstellung und jede Funktion erzeugt einen „Browser-Fingerabdruck“.

Die meisten Browser erzeugen unbeabsichtigt einen einzigartigen Fingerabdruck für jeden Benutzer, der über das Internet verfolgt werden kann.

Für weitere Informationen über Browser-Fingerprinting lies die folgenden Artikel im Tor-Blog: „Browser-Fingerprinting: Eine Einführung und die bevorstehenden Herausforderungen“ und „Tor-Browser: ein Erbe der Förderung von Innovationen im Bereich des privaten Browsings“.

Warum bedroht Browser-Fingerprinting die Online-Privatsphäre?

Zunächst existiert keine Notwendigkeit, den Nutzer nach Erlaubnis zum Sammeln dieser Informationen zu fragen.

Jedes Skript, welches im Browser ausgeführt wird, kann heimlich einen Fingerprint des Gerätes erzeugen, ohne dass der Nutzer etwas davon weiß.

Zweitens, falls ein Attribut des Browser-Fingerprints einmalig ist oder falls die Kombination mehrerer Attribute einmalig ist, kann das Gerät identifiziert und online verfolgt werden.

Das bedeutet, dass ein Gerät selbst ohne Cookies mittels seines Fingerprints verfolgt werden kann.

Wie der Tor-Browser Fingerprinting abmildert

Der Tor-Browser wurde speziell entwickelt, um die Einzigartigkeit des Fingerprints eines jeden Benutzers über verschiedene Metriken hinweg zu minimieren.

Obwohl es praktisch unmöglich ist, alle Tor-Browser-Nutzer identisch werden zu lassen, ist es das Ziel, die Anzahl der unterscheidbaren „Buckets“ für jede Metrik zu reduzieren.

Dieser Ansatz macht es schwieriger, einzelne Nutzer effizient zu verfolgen.

Manche Attribute, wie das Betriebssystem oder die Sprache, sind notwendig für Funktionalität und können daher nicht komplett versteckt oder gefälscht werden.

Stattdessen limitiert der Tor-Browser die Vielfalt dieser Attribute, um Verwechselbarkeit zu erhöhen.

Zum Beispiel limitiert es Schriftarten-Auflistung und wendet Ausweichzeichen an, standardisiert Bildschirm- und Fenstergrößen mittels Letterboxing, und beschränkt die Vielfältigkeit der angefragten Sprachen auf eine kleine, vordefinierte Auswahl.

Das Hauptziel des Anti-Fingerprinting-Schutzes des Tor-Browsers ist es, das Sammeln von Informationen zur eindeutigen Identifizierung von Nutzern zu erschweren und so die Privatsphäre zu verbessern, ohne die notwendige Funktionalität zu beeinträchtigen.

Anti-Fingerprinting-Funktionen im Tor-Browser

Letterboxing

Um Fingerabdrücke aufgrund der Bildschirmgröße zu verhindern, startet der Tor-Browser mit einem Inhaltsfenster, das auf ein Vielfaches von 200px × 100px gerundet ist.

Die Strategie ist hier, alle Nutzer in ein paar Töpfe zu werfen, damit es schwerer wird, sie wieder zu vereinzeln.

Das funktioniert solange, bis Nutzer anfangen, die Größe ihre Fenster zu ändern (z. B. durch Maximierung oder Verwenden des Vollbildmodus).

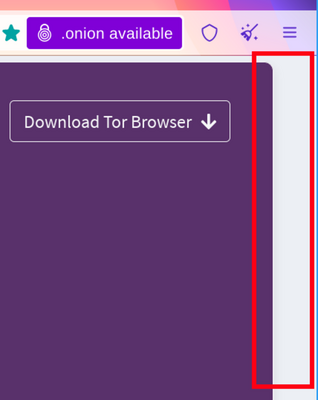

Der Tor-Browser wird auch für diese Szenarien mit einer Fingerprinting-Verteidigung ausgeliefert, die Letterboxing genannt wird, eine Technik, die von Mozilla entwickelt und 2019 vorgestellt wurde.

Es funktioniert, indem weiße Ränder an ein Browserfenster hinzugefügt werden, sodass das Fenster so nah wie möglich an der gewünschten Größe ist, während die Nutzer immer noch in ein paar Töpfen verschiedener Fenstergrößen sind, was sie davor schützt, anhand ihrer Bildschirmgrößen erkannt zu werden.

Einfach gesagt erstellt diese Technik Gruppen von Nutzern mit bestimmten Bildschirmgrößen, was es schwerer macht, einzelne Nutzer anhand ihrer Bildschirmgröße wiederzuerkennen, weil viele Nutzer dieselbe Größe haben werden.

Spoofing des Benutzer-Agenten und des Betriebssystems

Die User-Agent-Zeichenfolge ist ein Wert, den Websites verwenden können, um Details über deinen Browser, das Betriebssystem (OS), die CPU-Architektur, den Hersteller und die Version zu ermitteln.

Da diese Informationen Aufschluss darüber geben können, welches Betriebssystem oder Gerät ein Nutzer verwendet, sind sie ein Vektor für Browser-Fingerprinting, das es Websites oder Trackern ermöglicht, potenziell einzelne Nutzer zu identifizieren.

Der Tor-Browser behebt dies, indem er den Benutzer-Agenten verfälscht. Benutzer können kein bestimmtes Betriebssystem auswählen oder versuchen, jede mögliche Plattform zu imitieren.

Stattdessen standardisiert der Tor-Browser die User-Agent-Werte, um die Einzigartigkeit zu reduzieren und ein falsches Gefühl von Privatsphäre zu vermeiden:

- Alle Windows erscheinen als Windows 10.

- Alle macOS erscheinen als OS X 10.15.

- Alle Android als Android 10.

- Alle anderen Systeme wie alle Linux-Distributionen (einschließlich Tails und Qubes), *BSD und andere Betriebssysteme werden in Gruppen zusammengefasst und als "Linux mit X11" gemeldet.

- Alle anderen Details (wie z. B. die Architektur) sind ebenfalls plattformspezifisch normalisiert.

In diesem Fall ist die Fingerprint-Resistenzstrategie im Tor-Browser, die realen Werte des User-Agents vor Spoofing zu schützen, aber auch eine ausreichend große Anzahl von Benutzern zu haben.

Der User-Agent wird als HTTP-Header an Websites gesendet und ist für JavaScript als navigator.userAgent verfügbar.

Unstimmigkeiten in diesen Werten können dazu führen, dass Anti-Bot- und Anti-Betrugs-Systeme Tor-Benutzer als Bot einstufen und ihre Anfragen ablehnen, was wiederum die Benutzerfreundlichkeit des Tor-Browsers beeinträchtigt.

Einige Datenschutz-Tools oder Benutzer schlagen vor, dass es die beste Lösung wäre, alle Benutzer als Windows-Nutzer erscheinen zu lassen.

Ein perfektes Spoofing über alle Browserkontexte hinweg ist jedoch nicht möglich, und aktive Fingerprinting-Methoden (unter Verwendung von Schriftarten, Merkmalen, Verhalten, mit oder ohne JavaScript usw.) können oft verwendet werden, um auf Aspekte der Hardware oder des Betriebssystems zu schließen.

Tor Browser lässt den Benutzer nicht auswählen, welches Betriebssystem er zu sein scheint.

Dies ist beabsichtigt: Jede Wahlmöglichkeit würde die Benutzer nur noch einzigartiger und damit leichter zu identifizieren machen.

Die wenigen standardisierten Optionen sind der Schlüssel dazu, dass die Benutzer zusammenbleiben und die Privatsphäre für alle maximiert wird.

Andere Anti-Fingerprinting Funktionen

Zusätzlich zum Letterboxing nutzt der Tor-Browser viele weitere Funktionen, um Browser-Fingerprinting abzuschwächen und Nutzer-Privatsphäre zu schützen.

Diese Funktionen beinhalten Canvas-Bildextraktionsblockierung, NoScript-Integration und First-Party-Isolation.

Für eine komplette Liste an Funktionen, lies bitte das Tor-Browser-Design- und Implementations-Dokument.