## Какво е цифров отпечатък

Снемането на цифров отпечатък е систематичното събиране на информация за браузъра, чрез която да бъдат направени информирани предположения за идентичността или характеристиките му.

Настройките и възможностите на всеки браузър създават негов „отпечатък“.

Повечето мрежови четци непреднамерено създават уникален цифров отпечатък за всеки потребител, чрез който може да бъде проследен навсякъде в интернет.

За подробна информация относно снемането на цифров отпечатък от мрежовите четци можете да намерите в статиите в блога на Tor: „Browser Fingerprinting: An Introduction and the Challenges Ahead“ и „Tor Browser: a legacy of advancing private browsing innovation“.

Защо цифровият отпечатък е заплаха за поверителността в мрежата?

Първо, за събиране на тази информация не се изисква разрешение от потребителя.

Всеки скрипт изпълнен в браузъра може да снеме отпечатък от устройството без потребителя да подозира.

Второ, ако един от атрибутите на цифровия отпечатък на мрежовия четец е уникален или ако комбинацията от няколко атрибута е уникална, устройството може да бъде идентифицирано и проследено в интернет.

Това означава, че дори без бисквитки дадено устройство може да бъде проследено чрез цифровият му отпечатък.

Как Tor Browser предпазва от снемане на цифров отпечатък

Tor Browser е специално разработен така, че да сведе до минимум уникалността на цифровия отпечатък на всеки потребител по различните показатели.

Въпреки че на практика е невъзможно всички потребители на Tor Browser да бъдат идентични, целта е да се намали броят на отделните групи за различните свойства.

Този подход затруднява ефективното проследяване на отделните потребители.

Определени атрибути като операционната система и езика са необходими за работата и не могат да бъдат изцяло скрити или изфабрикувани.

Вместо това Tor Browser ограничава разнообразието на тези атрибути и така намалява различимостта.

Например, ограничава се изброяването на шрифтовете и се прилагат резервни знаци, стандартизират се размерите на прозореца и екрана, чрез използване на т.нар. letterboxing, също така броя на заявяваните езици се ограничава до предварително подготвен набор.

Основната цел на защитата от снемане на цифров отпечатък на Tor Browser е да направи значително по-трудно събирането на достатъчно информация за уникално идентифициране на потребителите, като по този начин подобри поверителността, без да се нарушава необходимата функционалност.

Защита от снемане на цифрови отпечатъци в Tor Browser

Letterboxing

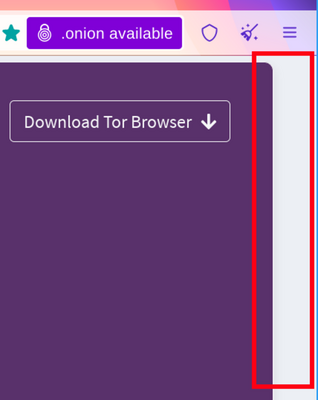

За да предотвеати снемане на цифров отпечатък на основата на размера на екрана, Tor Browser стартира с размери на прозореца за съдържание закръглени до размер, кратен на 200px × 100px.

Стратегията тук е всички потребители да бъдат разпределени в няколко групи, за да е по-трудно разграничаването им.

Това ще работи, освен ако потребителите не променят размера на прозореца си (например като го увеличават или влизат в режим на цял екран).

Tor Browser идва със защита от снемане на цифров отпечатък за тези сценарии, която се нарича Letterboxing, техника разраборена от Mozilla и представена през 2019.

Това става като се добавят отстъпи към прозореца на четеца, така че размерът му е възможно най-близо до желания размер, но потребителите са все пак са разпределени в групи според размера на екрана си, което предотвратява да бъдат отделени само по признака размер на екрана.

С две думи, тази техника създава групи от потребители с определен размер на екрана като това затруднява отделянето на потребители въз основа на размера на екрана, тъй като много потребители ще имат еднакъв размер на екрана.

User-Agent and Operating System spoofing

The User-Agent string is a value websites can use to identify details about your browser, operating system (OS), CPU architecture, vendor, and version.

Since this information can reveal which OS or device a user is using, it has been a vector for browser fingerprinting, allowing websites or trackers to potentially single out users.

Tor Browser addresses this by spoofing the User-Agent. Users cannot choose a specific operating system or attempt to imitate every possible platform.

Instead, Tor Browser standardizes User-Agent values to reduce uniqueness and avoid creating a false sense of privacy:

- Всеки Windows се представя като Windows 10.

- Всеки macOS се представя като macOS 10.15.

- Всеки Андроид като Андроид 10.

- All other systems like all Linux distributions (including Tails and Qubes), *BSD and other operating systems are grouped together and reported as "Linux running X11".

- All the other details (such as the architecture) are also normalized per-platform.

In this case, the fingerprint resistance strategy in Tor Browser is to protect real values of the User-Agent by spoofing, but also have a large enough user set.

User-Agent is sent to websites as an HTTP header, and it is available to JavaScript as navigator.userAgent.

Inconsistencies in these values can trigger anti-bot and anti-fraud systems into categorizing Tor users as a bot, and deny their requests, which in turn affects usability for Tor Browser users.

Some privacy tools or users suggest that making all users appear as Windows would offer the best cover.

However, perfectly spoofing across all browser contexts is not possible and active fingerprinting methods (using fonts, features, behavior, with or without JavaScript, etc.) can often be used to infer aspects of the hardware or operating system.

Tor Browser does not let users select which OS they appear to be.

This is intentional: any option to choose would only make users more unique and thus easier to fingerprint.

The small set of standardized options is key to keeping users blended together, maximizing privacy for everyone.

Други възможности за предпазване от снемане на цифров отпечатък

Освен letterboxing Tor Browser използва и много други възможности за намаляване на вероятността за снемане на цифров отпечатък от мрежовия четец и защитата на поверителността на потребителите.

These features include Canvas image extraction blocking, NoScript integration, and first-party isolation.

Пълен списък с възможностите можете да намерите в „Документа за проектиране и изпълнение на Tor Browser“.